Um novo kit de phishing permite criar janelas falsas do navegador Chrome. Confira os detalhes dessa ferramenta, e possível ameaça.

Foi lançado um kit de phishing que permite que os red teamers e aspirantes a cibercriminosos criem formulários de login de phishing de logon único eficazes usando janelas falsas do navegador Chrome.

Novo kit de phishing permite criar janelas falsas do navegador Chrome

Ao fazer login em sites, é comum ver a opção de assinar com Google, Microsoft, Apple, Twitter ou até mesmo Steam. Por exemplo, o formulário de login do DropBox permite que você faça login usando uma conta Apple ou Google, conforme mostrado abaixo.

Ao clicar nos botões Login no Google ou App, uma janela do navegador de login único (SSO) será exibida, solicitando que você insira suas credenciais e faça login com a conta.

Essas janelas são reduzidas para mostrar apenas o formulário de login e uma barra de endereço mostrando a URL do formulário de login.

Login legítimo com a janela do Google

Embora essa barra de endereço esteja desativada nessas janelas de SSO, você ainda pode usar o URL exibido para verificar se um domínio google.com legítimo está sendo usado para fazer login no site.

Essa URL aumenta ainda mais a confiança do formulário e fará com que você se sinta à vontade para inserir suas credenciais de login.

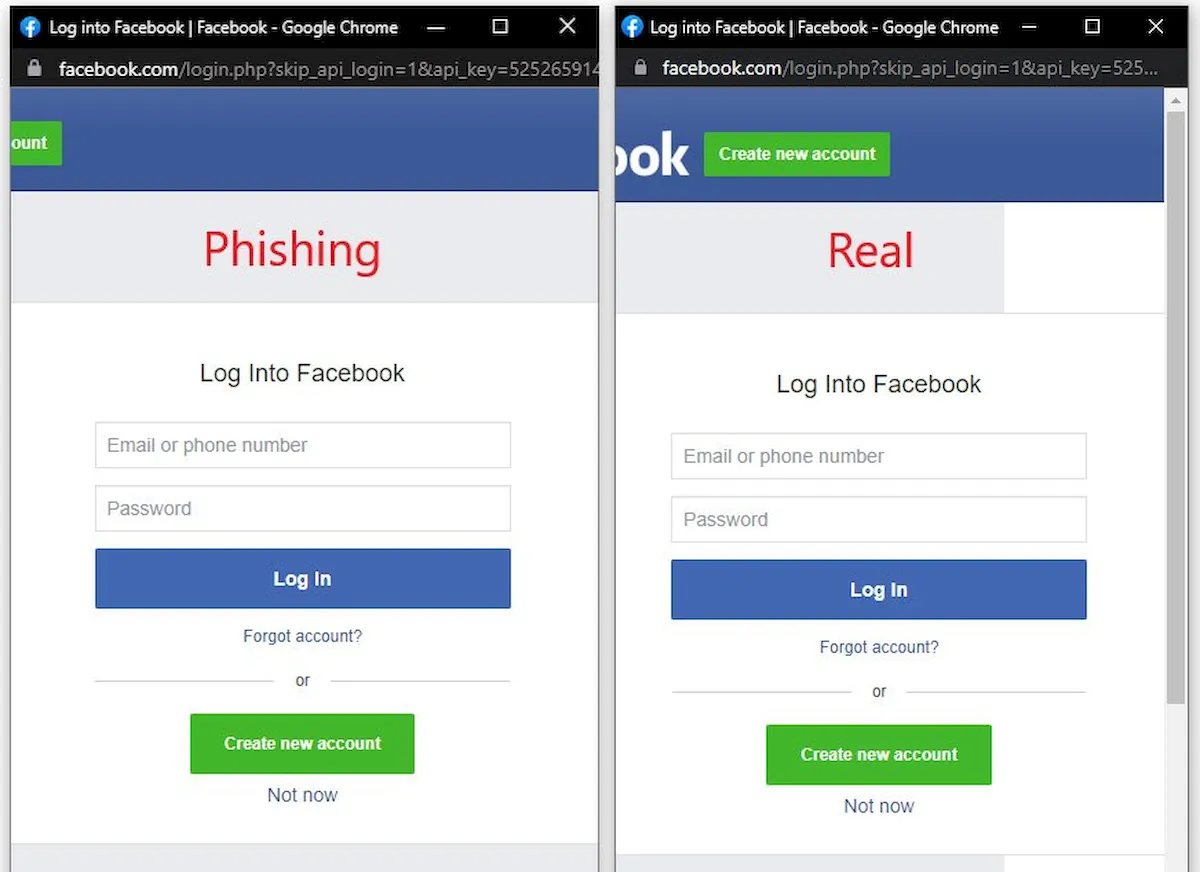

Os agentes de ameaças tentaram criar essas janelas SSO falsas usando HTML, CSS e JavaScript no passado, mas geralmente há algo um pouco errado nas janelas, fazendo com que pareçam suspeitas.

É aqui que entra em jogo um novo “Ataque do navegador no navegador (BitB)” que usa modelos pré-criados para criar janelas pop-up do Chrome falsas, mas realistas, que incluem URLs de endereços personalizados e títulos que podem ser usados em ataques de phishing.

Basicamente, esse ataque cria janelas de navegador falsas dentro de janelas de navegador reais (navegador no navegador) para criar ataques de phishing convincentes.

Os modelos de ataque Browser in the Browser foram criados pelo pesquisador de segurança mr.d0x, que lançou os modelos no GitHub. Esses modelos incluem os do Google Chrome para Windows e Mac e variantes de modo escuro e claro.

mr.d0x disse ao site BleepingComputer que os modelos são muito simples de usar na criação de janelas convincentes do Chrome para exibir formulários de login de login único para qualquer plataforma online.

O pesquisador disse que os redteamers poderiam simplesmente baixar os modelos, editá-los para conter o URL e o título da janela desejados e, em seguida, usar um iframe para exibir o formulário de login.

Também é possível adicionar o HTML para o formulário de login diretamente no modelo, mas mr.d0x disse ao site BleepingComputer que você precisaria alinhar o formulário corretamente usando CSS e HTML.

Kuba Gretzky, o criador do kit de ferramentas de phishing Evilginx, testou o novo método e mostrou como funcionava perfeitamente com a plataforma Evilginx, o que significa que poderia ser adaptado para roubar chaves 2FA durante ataques de phishing.

Spoofing the reverse-proxied Sec-Fetch-Dest value to "document" worked like a charm and it's beautiful ?

Evilginx loves it! ❤️

Kudos again to @mrd0x ? pic.twitter.com/ODjblvNvho

— Kuba Gretzky (@mrgretzky) March 15, 2022

mr.d0x disse ao BleepingComputer que esta não é uma técnica nova e que o Zscaler relatou que está sendo usada por sites de jogos falsos em 2020 para roubar credenciais do Steam.

Huh, looks like Steam scams are evolving. Someone tried phishing me with this really clever fake Steam login page earlier today, which mostly failed because I opened the window on my small second monitor. Watch out, everyone. pic.twitter.com/npGbmAqjgH

— TheAppleFreak (@theaaplfreak) January 5, 2020

No entanto, agora que os modelos pré-fabricados para janelas falsas do Chrome estão disponíveis, os redteams podem usá-los para criar formulários de login de phishing convincentes para testar a defesa de seus clientes ou funcionários de sua própria empresa.

Para aqueles que desejam experimentar o novo navegador no ataque de phishing do navegador, você pode pegar os modelos do GitHub.