Segundo os analistas da Resecurity, um software vendido no Telegram transforma o RPi em um PC Hacker e tem sido usado em ataques.

O Raspberry Pi é um sistema barato, mas capaz, que pode ser comprado por apenas US$ 35, o que o torna uma excelente ferramenta descartável para ataques cibernéticos.

O dispositivo é extremamente pequeno e leve, o que o torna altamente portátil. Isso permite que os cibercriminosos se movimentem em diferentes locais com facilidade, conectem-se a vários pontos de acesso à Internet e ocultem seus rastros.

As pequenas dimensões também facilitam a ocultação, ideal em cenários de ataque que exigem proximidade do alvo sem levantar suspeitas.

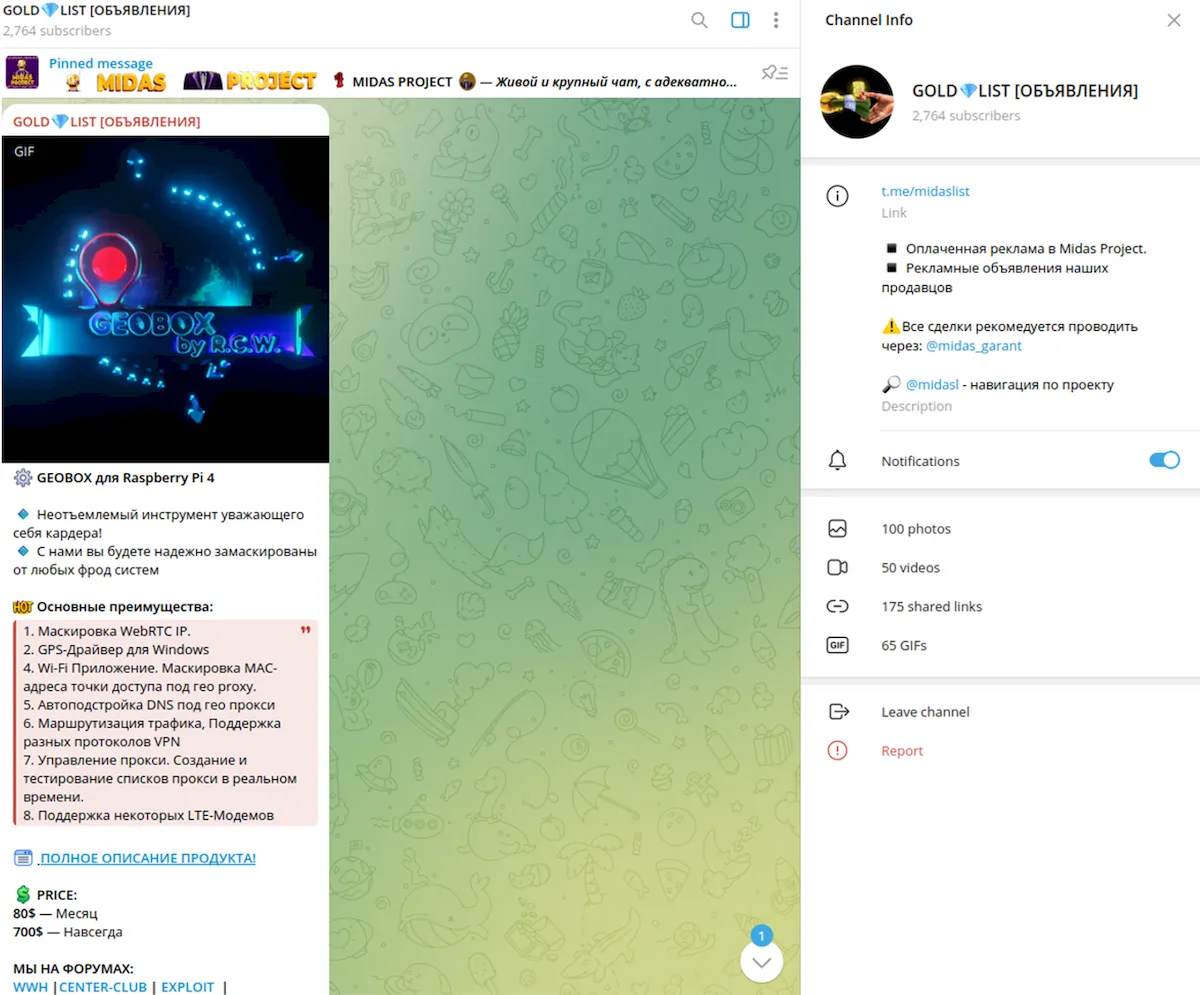

Dito isso, alguns cibercriminosos estão vendendo o software para Raspberry Pi personalizado chamado ‘GEOBOX‘ no Telegram, que permite que hackers inexperientes convertam os minicomputadores em ferramentas anônimas de ataque cibernético.

Software vendido no Telegram transforma o RPi em um PC Hacker

O GEOBOX é vendido nos canais do Telegram por uma assinatura de US$ 80 por mês ou US$ 700 por uma licença vitalícia, pagável em criptomoeda.

Analistas da Resecurity descobriram a ferramenta durante uma investigação sobre um roubo bancário de alto perfil que afetou uma empresa da Fortune 100.

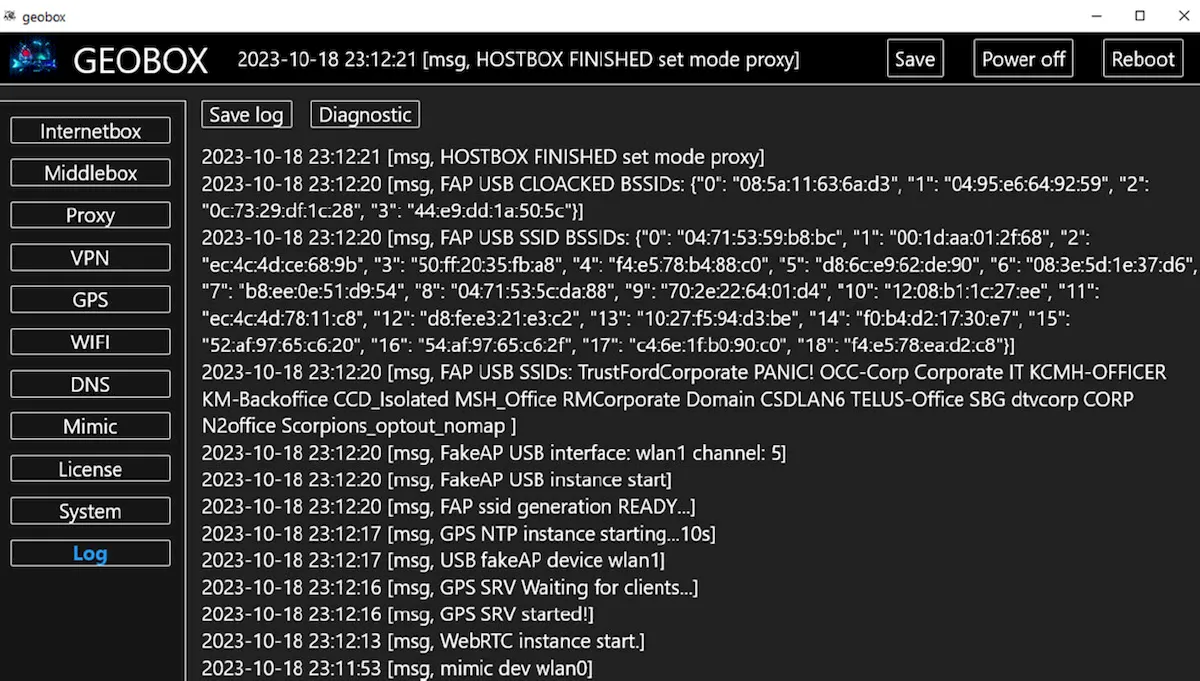

“Essa descoberta levou à aquisição da GEOBOX para uma análise mais aprofundada. Os indivíduos mal-intencionados utilizaram vários dispositivos GEOBOX, cada um conectado à Internet e estrategicamente colocado em vários locais remotos”, explicou a Resecurity.

“Esses dispositivos serviram como proxies, aumentando significativamente seu anonimato. Essa abordagem complicou o processo de investigação e rastreamento, especialmente porque, por padrão, os dispositivos GEOBOX não armazenam nenhum registro.”

Os pesquisadores adquiriram o software GEOBOX para análise e alertaram hoje em um relatório que é uma ferramenta altamente capaz que pode complicar o rastreamento e a investigação das autoridades.

O software GEOBOX para Raspberry Pi descoberto pela Resecurity atua como um conjunto de aplicativos para crimes cibernéticos com foco em fraude e anonimato, tornando-o uma ferramenta potente para atividades online ilícitas.

A segurança lista os seguintes recursos principais:

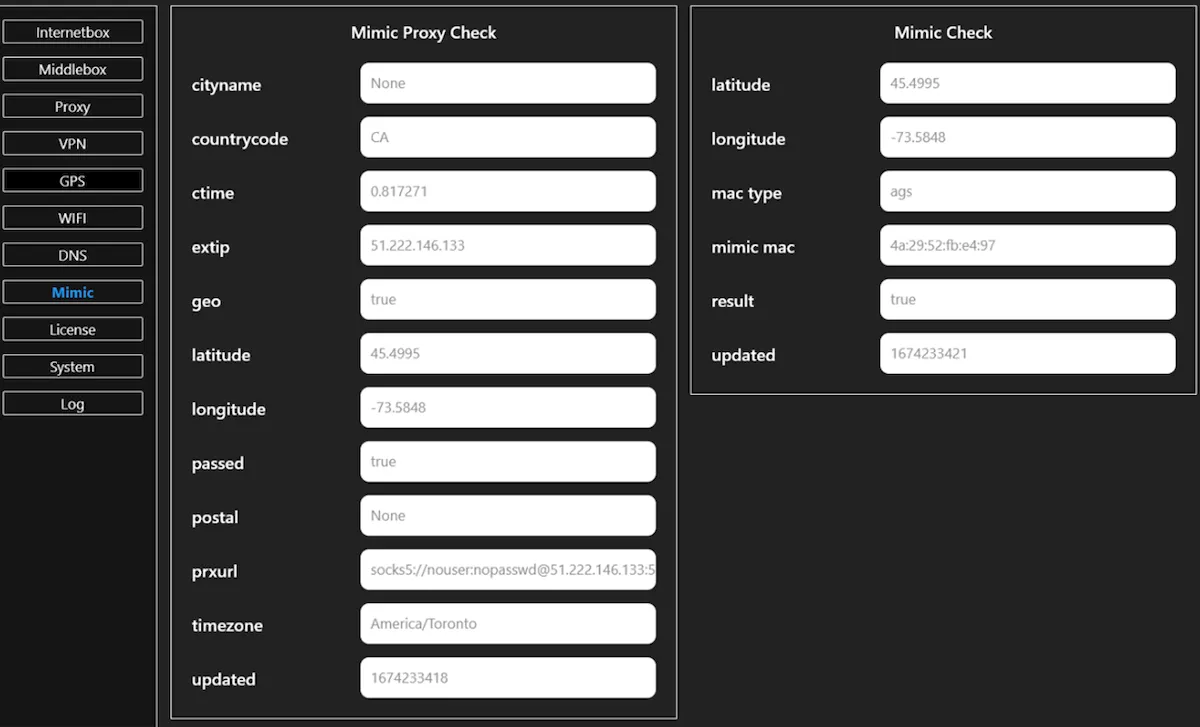

- Falsificação de GPS mesmo em dispositivos sem receptor, permitindo que os usuários falsifiquem sua localização geográfica e contornem a segurança baseada em localização ou se envolvam em fraudes específicas de localização.

- Emula configurações de rede específicas e pontos de acesso Wi-Fi para disfarçar atividades ilícitas como tráfego de rede legítimo.

- Evasão antifraude para apoiar atividades como fraude financeira e roubo de identidade.

- Rotear o tráfego por meio de proxies anônimos para ofuscar a localização do agente da ameaça.

- Mascaramento de IP WebRTC e mascaramento de endereço MAC Wi-Fi para ocultar o endereço IP real do usuário e imitar identificadores de rede Wi-Fi, complicando o rastreamento da pegada digital.

- Amplo suporte para protocolos VPN, incluindo configurações de DNS para locais específicos para evitar vazamentos de dados.

- Suporte para modems LTE para conectividade móvel à Internet, adicionando outra camada de anonimato.

A parte mais atraente é que as ferramentas acima são empacotadas em um ambiente amigável e fácil de usar, mesmo por agentes de ameaças pouco qualificados, que recebem instruções claras e detalhadas no manual do usuário que as acompanha.

A Resecurity acredita que a GEOBOX pode permitir um amplo espectro de crimes cibernéticos, principalmente ajudando os usuários a permanecerem anônimos e difíceis de rastrear.

Os exemplos incluem coordenação de ataques cibernéticos, operação ou acesso ao mercado darknet, fraude financeira, preenchimento de credenciais, distribuição de malware e campanhas de desinformação.

Embora o GEOBOX não introduza nenhuma funcionalidade que ainda não esteja disponível em ferramentas independentes ou distribuições Linux especializadas, como o Kali Linux, seu conjunto abrangente e fácil de usar o torna ideal para usuários que desejam implantar rapidamente novos dispositivos de hacking descartáveis.

Além disso, a sua acessibilidade e facilidade de utilização tornam-no particularmente atraente para cibercriminosos novatos ou pouco qualificados que se aventuram no espaço pela primeira vez.