Segundo os pesquisadores da Wiz, o NVIDIA Container Toolkit tem uma falha crítica que permite aquisição total do host.

Uma vulnerabilidade crítica no NVIDIA Container Toolkit afeta todos os aplicativos de IA em um ambiente de nuvem ou local que dependem dele para acessar recursos de GPU.

NVIDIA Container Toolkit tem uma falha crítica

O problema de segurança é rastreado como CVE-2024-0132 e permite que um adversário execute ataques de escape de contêiner e obtenha acesso total ao sistema host, onde ele pode executar comandos ou exfiltrar informações confidenciais.

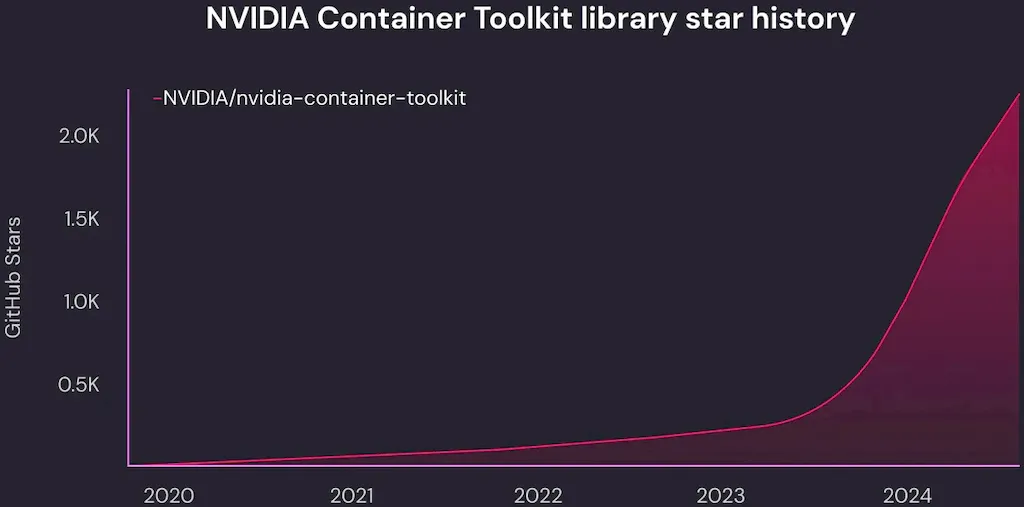

A biblioteca específica vem pré-instalada em muitas plataformas focadas em IA e imagens de máquinas virtuais e é a ferramenta padrão para acesso à GPU quando o hardware NVIDIA está envolvido.

De acordo com a Wiz Research, mais de 35% dos ambientes de nuvem correm risco de ataques explorando a vulnerabilidade.

O problema de segurança CVE-2024-0132 recebeu uma pontuação de gravidade crítica de 9,0. É um problema de escape de contêiner que afeta o NVIDIA Container Toolkit 1.16.1 e anteriores, e o GPU Operator 24.6.1 e anteriores.

O problema é a falta de isolamento seguro da GPU em contêiner do host, permitindo que os contêineres montem partes sensíveis do sistema de arquivos do host ou acessem recursos de tempo de execução como soquetes Unix para comunicação entre processos.

Enquanto a maioria dos sistemas de arquivos são montados com permissões “somente leitura”, certos soquetes Unix como ‘docker.sock’ e ‘containerd.sock’ permanecem graváveis, permitindo interações diretas com o host, incluindo execução de comando.

Um invasor pode tirar vantagem dessa omissão por meio de uma imagem de contêiner especialmente criada e atingir o host quando executado.

Wiz diz que tal ataque pode ser realizado diretamente, por meio de recursos de GPU compartilhados, ou indiretamente, quando o alvo executa uma imagem baixada de uma fonte ruim.

Os pesquisadores da Wiz descobriram a vulnerabilidade e a relataram à NVIDIA em 1º de setembro. O fabricante da GPU reconheceu o relatório alguns dias depois e lançou uma correção em 26 de setembro.

Recomenda-se que usuários impactados atualizem para o NVIDIA Container Toolkit versão 1.16.2 e NVIDIA GPU Operator 24.6.2.

Os detalhes técnicos para explorar o problema de segurança permanecem privados por enquanto, para dar tempo às organizações impactadas de mitigar o problema em seus ambientes. No entanto, os pesquisadores estão planejando liberar mais informações técnicas.