A ESET informou que encontrou um Malware que rouba Ethereum na App Store do Android. Confira os detalhes dessa ameaça e evite cair nessa.

- Como instalar o cliente Bitwarden Goldwarden no Linux via Flatpak

- 7 recursos de segurança da Microsoft que fortalecem sua conta

- Eternal Terminal – um shell remoto que se reconecta automaticamente

O malware que chega à Google Play Store não é uma novidade, mas um pesquisador de segurança da ESET descobriu recentemente o provável primeiro malware de área de transferência no Android.

Malware que rouba Ethereum Encontrado na App Store do Android

Detectado pela ESET como Android/Clipper.C, o malware clipper foi publicado na Google Play Store no dia 1 de fevereiro e tentou sabotar as transferências Ethereum, substituindo os endereços da carteira na área de transferência com os do seu criador.

Basicamente, sempre que os usuários tentavam transferir moedas digitais para outra pessoa e copiavam o endereço da carteira para a área de transferência, o malware entrava em ação e substituía esse endereço pelo de seu desenvolvedor.

Quando a transferência foi concluída, os fundos acabaram sendo transferidos para o autor do malware, explica a ESET em uma análise técnica do malware.

Além disso, esse malware também tentou roubar as credenciais necessárias para gerenciar os fundos da Ethereum.

Sobre o ataque, o pesquisador de segurança da ESET, Lukas Stefanko, disse o seguinte:

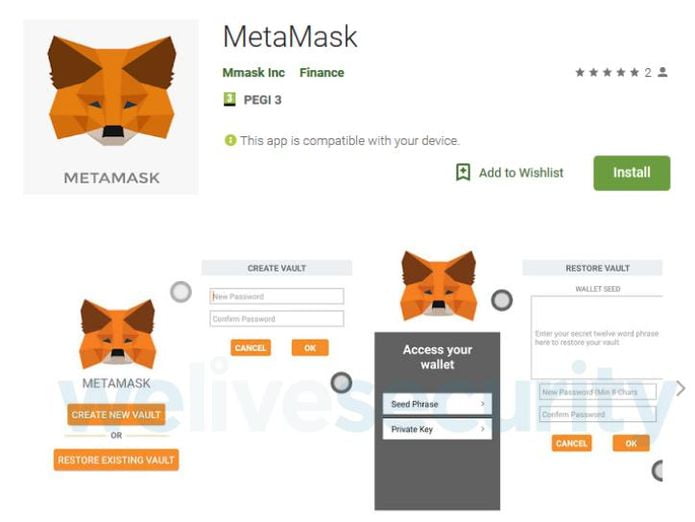

“Esse ataque tem como alvo usuários que desejam usar a versão móvel do serviço MetaMask, que é projetado para executar aplicativos descentralizados da Ethereum em um navegador, sem ter que executar um nó Ethereum completo. No entanto, o serviço atualmente não oferece um aplicativo móvel – apenas complementos para navegadores de desktop, como Chrome e Firefox.”

Aplicativo infectado já removido

O malware já foi informado ao Google, que removeu o aplicativo da loja do Google Play. Mas o pesquisador de segurança da ESET alerta que malwares de roubo de criptografia estão ficando mais complexos e ganham novos recursos que ajudam a ocultar sua finalidade.

A análise mostra que:

“Vários aplicativos maliciosos foram detectados anteriormente na Google Play representando MetaMask. No entanto, eles simplesmente procuraram informações confidenciais com o objetivo de acessar os fundos de criptomoedas das vítimas.”

O pesquisador recomenda que os usuários fiquem com aplicativos mais populares que tenham um número maior de downloads, mas também que verifiquem o site oficial do desenvolvedor, para garantir que o aplicativo que desejam instalar seja legítimo.