Especialistas em segurança da Doctor Web descobriram um novo botnet IoT que aprimorado do malware Linux.ProxyM que vem sendo usado atualmente em uma campanha de tentativa de hack em websites.

- Como instalar o streamer de tela OBS Studio no Linux via Flatpak

- Como instalar o Libreflix Desktop no Linux via Snap

- Instale o Udeler para baixar os vídeos de cursos da Udemy

- Como instalar o media player Movian no Linux via Snap

- Como instalar o poderoso servidor de mídia Red5 no Linux

“Linux.ProxyM é um programa malicioso para Linux que lança um servidor proxy SOCKS em um dispositivo infectado. Os cibercriminosos podem usá-lo para executar ações destrutivas anonimamente”, escreveu a Dr. Web.

Segundo a Dr. Web, a quantidade de dispositivos infectados com o Linux.ProxyM alcançou 10 mil unidades em julho desde sua descoberta em fevereiro de 2017.

“A montagem conhecida deste Trojan existe para dispositivos que possuem as seguintes arquiteturas: x86, MIPS, MIPSEL, PowerPC, ARM, Superh, Motorola 68000 e SPARC. Isso significa que o Linux.ProxyM pode infectar quase qualquer dispositivo Linux, incluindo roteadores, set-top boxes, e outros equipamentos similares”.

Ataques hacking contra websites estão usando Linux.ProxyM

A campanha observada em setembro estava abusando do botnet para enviar e-mails de spam, especialistas estimaram que cada dispositivo infectado gerou em torno de 400 mensagens por dia em Setembro.

Mais tarde os ataques usaram o botnet para enviar e-mails de phishing, as mensagens supostamente vieram de DocuSign, uma empresa que fornece tecnologia de assinatura eletrônica e serviços de gerenciamento de transações digitais para facilitar trocas eletrônicas de contratos e documentos assinados.

As mensagens de phishing incluíam um link para um site falso da DocuSign que apresentava um formulário de autorização, os atacantes usaram esse esquema para enganar as vítimas para entrarem com suas credenciais. Em seguida, as vítimas eram redirecionadas para a verdadeira página de autorização da DocuSign.

Em dezembro, criminosos começaram a usar o servidor do proxy Linux.ProxyM para hackear sites através de diversos métodos, incluindo injeções SQL, XSS (Cross-Site Scripting) e inclusão de arquivos locais (LFI).

“[os métodos de hacking] são injeções SQL (uma injeção de um código SQL malicioso em uma solicitação para um banco de dados do site), XSS (Cross-Site Scripting) — um método de ataque que envolve a adição de um script malicioso a uma página da Web, que é então executada em um computador quando esta página é aberta e o Local File Inclusion (LFI)”, continua a análise.

“Esse tipo de ataque permite que os atacantes leiam remotamente arquivos em um servidor atacado usando comandos especialmente criados. Entre os sites atacados estavam servidores game, fóruns e recursos entre outros tipos, incluindo sites russos”.

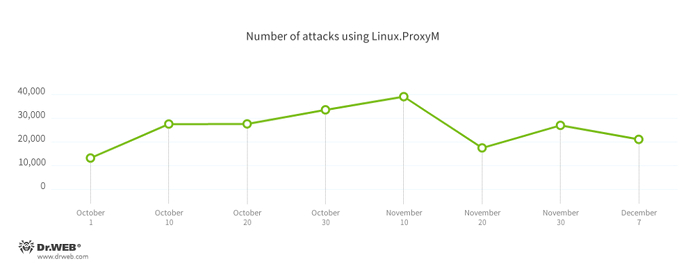

Em 7 de Dezembro, pesquisadores da Dr. Web observaram 20.000 ataques lançados pelo botnet Linux.ProxyM. Cerca de um mês atrás, os bots estavam lançando quase 40.000 ataques por dia.

“Embora o Linux.ProxyM tenha apenas uma função — servidor proxy — os cibercriminosos continuam encontrando novas oportunidades de usá-lo para ações ilegais e mostrando um crescente interesse pela IoT”, conclui a Doctor Web.

O que está sendo falado no blog nos últimos dias

- Ataques hacking contra websites estão usando Linux.ProxyM

- TrueOS 17.12 lançado – Confira as novidades e baixe

- Instalando o conjunto de ícones Vivacious Colors no Ubuntu

- Conheça o primeiro smartphone da Xiaomi com Android puro

- MX Linux 17 lançado – Confira as novidades e baixe

- Alternativa a Central de programas do Ubuntu – Instale App Grid

- Como baixar legendas automaticamente no Nautilus ou Nemo com Subliminal

- Como instalar o jogo PlaneShift no Linux

- Instalando o conjunto de ícones Vimix, Numix Circle ou Paper no Ubuntu

- Como instalar o jogo FreeCiv no OpenSUSE e derivados