A Canonical informou que o kernel do Ubuntu foi atualizado para corrigir uma única falha de segurança, de alta prioridade.

O kernel do Linux é desenvolvido pelo Linux Torvalds, e ele cuida da manutenção desse importante software, ao menos da parte essencial.

No caso do Ubuntu, a Canonical é responsável por manter o núcleo de seu sistema operacional, lançando atualizações de segurança e manutenção de vez em quando, a última vez foi no dia 17 deste mês.

Agora, a Canonical lançou uma importante atualização de segurança do kernel Linux para Ubuntu 19.10 e Ubuntu 18.04.4 LTS usando a série de kernel Linux 5.3 para solucionar uma vulnerabilidade crítica.

Canonical lançou uma atualização do kernel para Ubuntu 19.04 para corrigir falhas

Sim. A Canonical lançou uma importante atualização de segurança do kernel Linux para Ubuntu 19.10 e Ubuntu 18.04.4 LTS usando a série de kernel Linux 5.3 para solucionar uma vulnerabilidade crítica.

Descoberta por Manfred Paul, a vulnerabilidade de segurança (CVE-2020-8835) foi encontrada no verificador BPF (Berkeley Packet Filter) do kernel do Linux, que calculava incorretamente os limites de registro para determinadas operações.

Isso pode permitir que um invasor local exponha informações confidenciais (memória do kernel) ou obtenha privilégios administrativos e execute programas como usuário root.

O problema de segurança afeta todos os lançamentos do Ubuntu 19.10 (Eoan Ermine) e Ubuntu 18.04.4 LTS (Bionic Beaver) que executam o kernel 5.3 do Linux em 64 bits, Raspberry Pi, KVM, bem como ambientes de nuvem como AWS, Azure, GCP, GKE, e Oracle Cloud.

A gravidade atribuída depende da facilidade de exploração da falha e dos danos que ela pode causar. O bom é que, para explorar a vulnerabilidade, você precisa ter acesso físico ao computador, ou seja, também significa que ninguém pode fazer nada remotamente.

A vulnerabilidade pode ser atenuada configurando a opção sysctl do kernel.unprivileged_bpf_disabled como 1. Para fazer isso, você precisará executar os seguintes comandos em um emulador de terminal ou console virtual.

sudo sysctl kernel.unprivileged_bpf_disabled=1

echo kernel.unprivileged_bpf_disabled=1 | \

sudo tee /etc/sysctl.d/90-CVE-2020-8835.conf

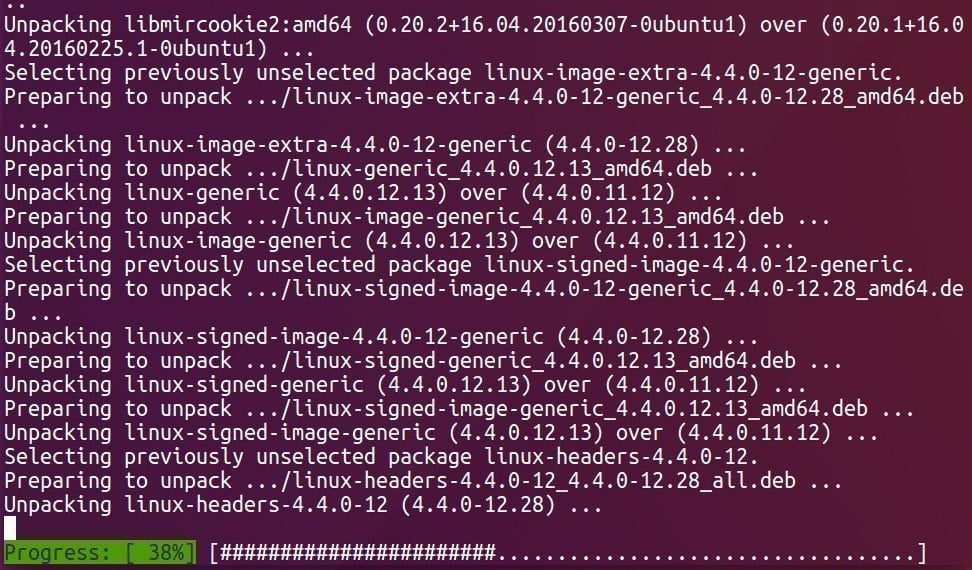

No entanto, a Canonical recomenda que todos os usuários do Ubuntu 19.10 e Ubuntu 18.04.4 LTS que executam os pacotes de kernel do Linux 5.3 os atualizem o mais rápido possível para as novas versões disponíveis nos repositórios de software estáveis.

A Canonical também lançou hoje uma atualização de segurança para o componente BlueZ nos sistemas Ubuntu 19.10, 18.04 LTS e 16.04 LTS para solucionar duas vulnerabilidades do Bluetooth (CVE-2020-0556 e CVE-2016-7837) que poderiam permitir que um invasor local se personificasse dispositivos ligados ou possivelmente executar código arbitrário.

Além disso, e como de costume, a Canonical publicou as informações após a publicação dos novos pacotes que já estão esperando por nós como uma atualização.

Todos os usuários devem atualizar seus sistemas o mais rápido possível

A Canonical recomenda que todos os usuários do Ubuntu atualizem os pacotes do kernel Linux em seus sistemas o mais rápido possível.

Para atualizar seus sistemas, siga as instruções fornecidas pela Canonical em https://wiki.ubuntu.com/Security/Upgrades.

Depois de instalar as novas versões do kernel, reinicie suas máquinas!

- Como ativar o suporte a AMD Navi/Radeon RX 5700 no Ubuntu 20.04

- Dicas de coisas para fazer depois de instalar o Ubuntu 21.04

- Kernel 4.19 chegou ao fim da vida útil

- kernel 6.13 RC1 lançado com vários novos recursos

O que está sendo falado no blog

No Post found.

Veja mais artigos publicados neste dia…