Conheça o IPCDump, um rastreador de comunicação entre processos no Linux. Confira os detalhes e recursos desse poderoso recurso de depuração.

A Guardicore, empresa de segmentação que oferece soluções disruptivas para o tradicional mercado de firewalls, anunciou a disponibilidade do IPCDump, uma nova ferramenta de código aberto para rastrear a comunicação interprocessos no Linux.

IPCDump, um rastreador de comunicação entre processos no Linux

A ferramenta cobre a maioria dos mecanismos de comunicação entre processos (IPC – Inter Process Communication), incluindo pipes, fifos, sinais, soquetes Unix, redes loopback e pseudoterminais.

Ela é útil para a depuração de aplicativos multiprocesso e para obter transparência quanto à maneira de se comunicarem entre si em ambientes de TI.

Os aplicativos hoje contam com diferentes processos que se conectam uns aos outros em uma caixa preta, criando desafios significativos para os desenvolvedores quando alguma coisa não funciona.

Esse problema ocorre particularmente quando se trata de depurar aplicativos multiprocesso complexos.

O IPCDump resolve essa questão rastreando tanto os metadados quanto o conteúdo da comunicação dos aplicativos, além de rastrear IPC entre processos de curta duração.

Os profissionais de segurança também podem usar a nova ferramenta de código aberto para explorar como aplicativos utilizados por uma empresa se comunicam com sistemas internos e externos.

O IPCDump pode, ainda, rastrear facilmente a criação e o fim de processos de curta duração, um trabalho tedioso, que normalmente exige que as equipes de segurança e TI verifiquem manualmente os números das portas relativamente ao netstat.

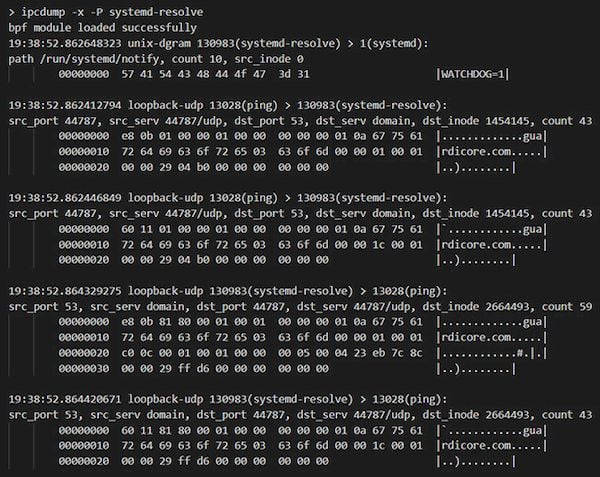

ipcdump é uma ferramenta para rastrear a comunicação entre processos (IPC) no Linux. Ele cobre a maioria dos mecanismos comuns de IPC – tubos, fifos, sinais, soquetes unix, rede baseada em loopback e pseudoterminais.

É uma ferramenta útil para depurar aplicativos multiprocessos e também é uma maneira simples de entender como as diferentes partes móveis em seu sistema se comunicam umas com as outras.

O ipcdump pode rastrear os metadados e o conteúdo dessa comunicação e é particularmente adequado para rastrear IPC entre processos de curta duração, o que pode ser difícil usando ferramentas de depuração tradicionais, como strace ou gdb.

Ele também possui alguns recursos básicos de filtragem para ajudá-lo a filtrar grandes quantidades de eventos.

A maioria das informações que o ipcdump coleta vem de ganchos BPF colocados em kprobes e pontos de rastreamento em funções-chave no kernel, embora também preencha alguns registros do sistema de arquivos/proc.

Para esse fim, o ipcdump faz uso intenso de gobpf, que fornece ligação golang para a estrutura bcc.

Recursos adicionais incluem:

- Suporte para pipes e FIFOs

- Loopback IPC

- Sinais (regulares e em tempo real)

- Streams e datagramas Unix

- IPC baseado em pseudoterminal

- Filtragem de eventos com base no PID (Process Identifier) ou nome do processo

- Saída amigável ou formatada em JSON ((JavaScript Object Notation)

“O IPCDump se origina dos esforços de nossa equipe de P&D para expandir os limites técnicos de nossa plataforma de segmentação”, observa o vice-presidente de pesquisa da Guardicore, Ofri Ziv.

“Com o IPCDump, nossa equipe demonstra o compromisso da Guardicore com as comunidades de desenvolvimento e segurança, compartilhando uma ferramenta útil à depuração de código aberto.”

Finalmente, Para baixar a ferramenta de depuração IPCDump, visite a página do software no GitHub.