Para incentivar os pesquisadores de segurança, o Google triplicou as recompensas por exploits do Chrome na cadeia de escape do sandbox.

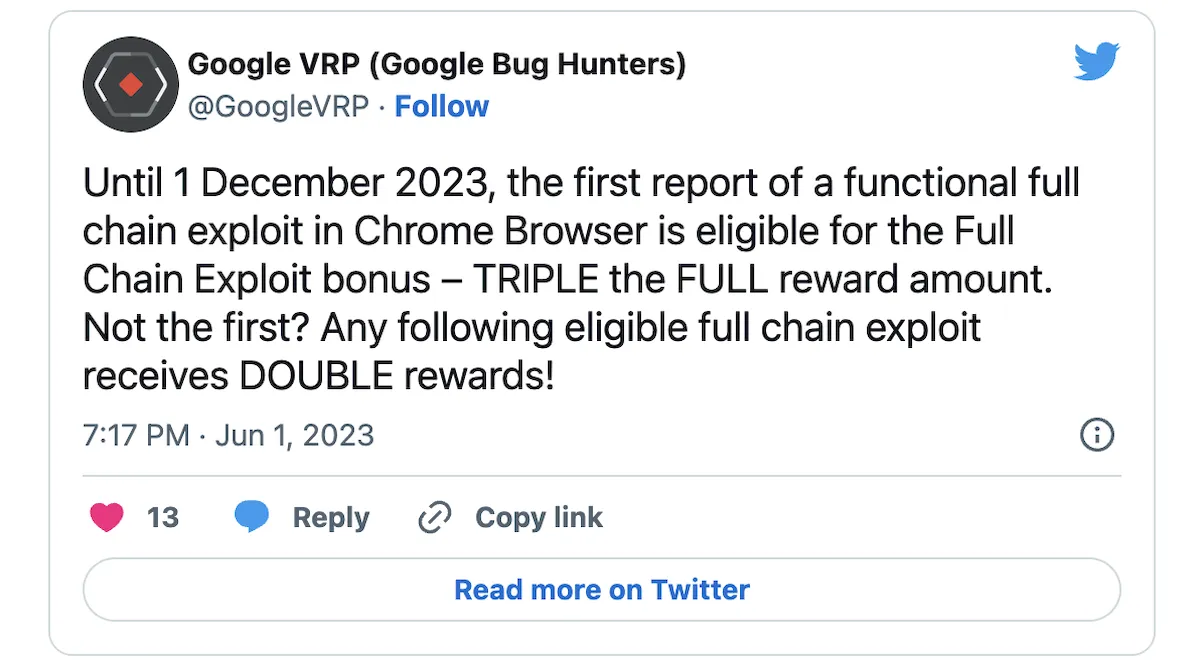

Sim. O Google anunciou que os caçadores de recompensas de bugs que relatam explorações da cadeia de escape de sandbox visando seu navegador Chrome agora são elegíveis para triplicar a recompensa padrão até 1º de dezembro de 2023.

Google triplicou as recompensas por exploits do Chrome na cadeia de escape do sandbox

A iniciativa da empresa visa incentivar os pesquisadores de segurança a identificar e relatar vulnerabilidades que possam ajudar os agentes de ameaças a comprometer os mecanismos de segurança do navegador Chrome, ajudando a aumentar a resiliência geral do software contra ataques.

O bônus do Programa de Recompensa de Vulnerabilidade do Chrome entra em vigor a partir de hoje, 1º de junho, e se aplica apenas à primeira exploração funcional de cadeia completa.

“A exploração de cadeia completa deve resultar em uma fuga de sandbox do navegador Chrome, com uma demonstração de controle do invasor/execução de código fora da sandbox. O cenário de exploração deve ser totalmente remoto e a exploração pode ser usada por um invasor remoto”, explica o Google.

“As explorações de cadeia completa qualificadas devem funcionar contra as versões Extended Stable, Stable ou Beta do Chrome no momento dos relatórios de bug iniciais. Se a exploração for fornecida após a resolução do bug, ela só será necessária para funcionar contra as versões de produção do Chrome. no momento do relatório original.”

Explorações subsequentes de cadeia completa enviadas por meio do Chrome VRP também receberão um bônus significativo que dobrará a recompensa regular.

Ao enviar uma exploração de cadeia completa, os participantes podem obter uma recompensa de até $ 180.000, potencialmente aumentada por outros bônus, e até US$ 120.000 por outras explorações recebidas durante o restante da janela de envio de seis meses.

“Essas explorações nos fornecem informações valiosas sobre os vetores de ataque em potencial para explorar o Chrome e nos permitem identificar estratégias para melhorar a proteção de recursos específicos do Chrome e ideias para futuras estratégias de mitigação em larga escala”, disse Amy Ressler, programa técnico sênior da equipe de segurança do Chrome Gerente.

Desenvolvimentos recentes do Google VRP

O anúncio de agora segue o lançamento do novo Mobile Vulnerability Rewards Program (Mobile VRP) em maio, que vem com recompensas por falhas de segurança encontradas nos aplicativos Android do Google.

Em agosto, a empresa também anunciou que pagaria por bugs relatados nas versões mais recentes do software de código aberto do Google, incluindo projetos como Bazel, Angular, Golang, buffers de protocolo e Fuchsia.

Ao longo de uma década, o Google desembolsou mais de US$ 50 milhões em recompensas para pesquisadores que relataram mais de 15.000 vulnerabilidades por meio de seu Programa de Recompensa de Vulnerabilidade (VRP) desde sua criação em 2010.

Somente no ano passado, o Google pagou US$ 12 milhões, com uma recompensa recorde de US$ 605.000 para gzobqq (a maior quantia já recompensada na história do Android VRP) por uma série de cinco bugs de segurança parte de uma cadeia de exploração do Android.

O mesmo pesquisador relatou outra cadeia crítica de exploração do Android no ano anterior, ganhando outro pagamento impressionante de US$ 157.000.