E a Canonical lançou uma atualização para corrigir 8 vulnerabilidades. Confira os detalhes desse importante update e veja como atualizar.

A Canonical é a empresa por trás do sistema operacional Ubuntu e ela leva muito a sério a questão da segurança de dele. Pra isso, ela está sempre lançando novas atualizações de segurança.

Agora, a Canonical publicou novas atualizações de segurança do kernel Linux para todas as versões suportadas do Ubuntu e parece que é uma atualização massiva que aborda mais de 8 vulnerabilidades de segurança.

Canonical lançou uma atualização para corrigir 8 problemas

Sim. A Canonical publicou hoje novas atualizações de segurança do kernel Linux para suas séries de sistemas operacionais com suporte de longo prazo Ubuntu 22.04 LTS (Jammy Jellyfish) e Ubuntu 20.04 LTS (Focal Fossa) para resolver várias vulnerabilidades de segurança descobertas no kernel Linux 5.15 LTS.

Esta é a segunda atualização de segurança do kernel Linux que a Canonical lançou para os sistemas Ubuntu 22.04 LTS e 20.04 LTS desde que a empresa empurrou o kernel Linux 5.15 LTS da série Jammy Jellyfish para usuários do Focal Fossa executando o kernel HWE (Hardware Enablement).

A nova versão do kernel (linux-image 5.15.0.46.46) já está disponível para usuários Ubuntu 22.04 LTS e Ubuntu 20.04 LTS, corrigindo CVE-2022-2585, uma falha encontrada na implementação de temporizadores POSIX do kernel Linux, CVE-2022-2586, uma vulnerabilidade use-after-free descoberta no subsistema netfilter, e CVE-2022-2588, um problema de segurança encontrado por Zhenpeng Lin na implementação do agendador de pacotes de rede.

Todas essas falhas podem permitir que um invasor local cause uma negação de serviço (travamento do sistema) ou execute código arbitrário.

Além disso, a nova atualização de segurança do kernel também corrige CVE-2022-29900 e CVE-2022-29901, dois importantes problemas de segurança descobertos por Johannes Wikner e Kaveh Razavi em alguns AMD 64 bits (x86_64) e Intel 64 bits (x86_64) processadores que podem permitir que um invasor local exponha informações confidenciais.

A nova atualização do kernel também está disponível para sistemas Amazon Web Services (AWS), sistemas Google Cloud Platform (GCP), sistemas Google Container Engine (GKE), sistemas em nuvem IBM, sistemas Oracle Cloud, sistemas Microsoft Azure Cloud, ambientes em nuvem e Raspberry Sistemas Pi.

Esses tipos de kernel incluem as correções de segurança mencionadas acima, bem como correções para mais três problemas de segurança, incluindo CVE-2022-28893, uma vulnerabilidade de uso posterior descoberta por Felix Fu na implementação Sun RPC do kernel Linux, que pode permitir que um invasor remoto para causar uma negação de serviço (travamento do sistema) ou executar código arbitrário.

O mesmo vale para o CVE-2022-34918, uma falha descoberta por Arthur Mongodin no subsistema netfilter que poderia permitir que um invasor local escalasse privilégios em determinadas situações, bem como o CVE-2022-1679, uma vulnerabilidade use-after-free encontrada no driver de dispositivo sem fio Atheros ath9k que pode permitir que um invasor local cause uma negação de serviço (travamento do sistema) ou possivelmente execute código arbitrário.

A Canonical pede a todos os usuários que atualizem os pacotes do kernel em seus sistemas Ubuntu 22.04 LTS (Jammy Jellyfish) e Ubuntu 20.04 LTS (Focal Fossa) executando o kernel Linux 5.15 LTS para as novas versões disponíveis nos arquivos principais.

Todos os usuários do Ubuntu devem atualizar

A Canonical recomenda que todos os usuários atualizem suas instalações o mais rápido possível para as novas versões de kernel.

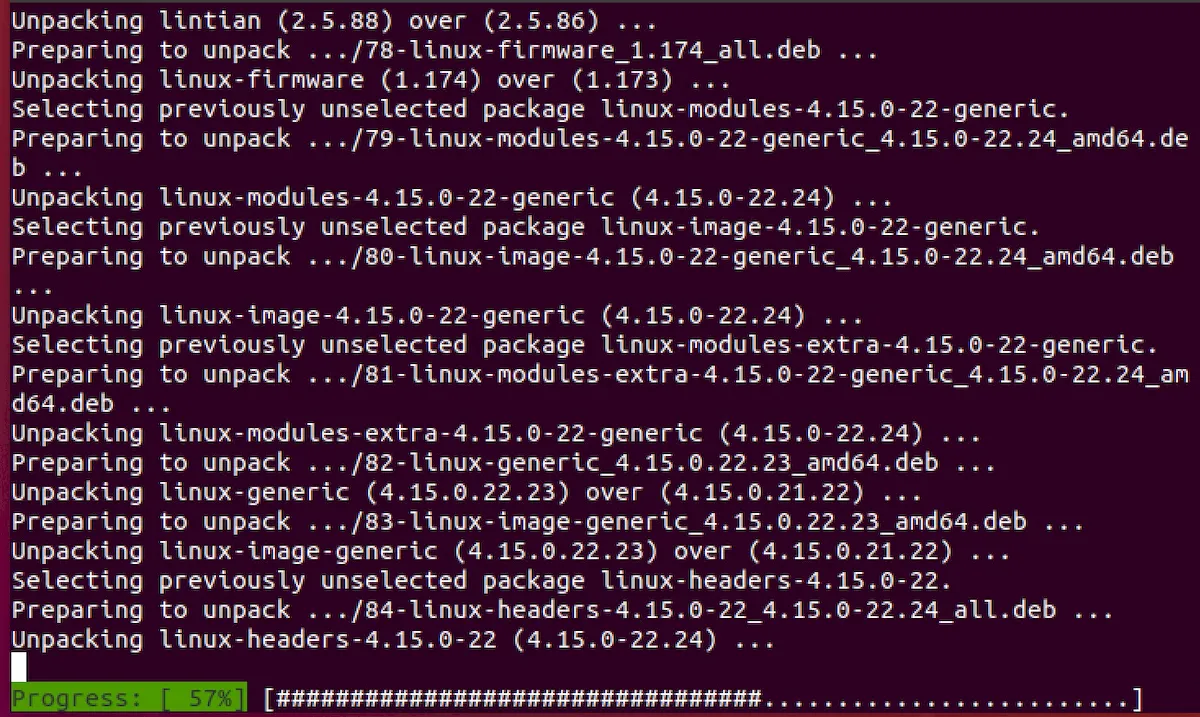

Para atualizar suas instalações para as novas versões do kernel, execute os comandos sudo apt-get update && sudo apt-get dist-upgrade em um emulador de terminal.

Certifique-se de reiniciar o sistema após a instalação da nova versão do kernel e também reinstale os módulos de kernel de terceiros que você instalou.

Mais detalhes sobre o processo de atualização podem ser encontrados em https://wiki.ubuntu.com/Security/Upgrades.