E a Canonical lançou novas atualizações de kernel do Ubuntu para todas as versões. Confira os detalhes desse importante update e veja como atualizar.

A Canonical é a empresa por trás do sistema operacional Ubuntu e ela leva muito a sério a questão da segurança de dele. Pra isso, ela está sempre lançando novas atualizações de segurança.

Agora, a Canonical publicou novas atualizações do kernel Linux para todos os seus lançamentos do Ubuntu com suporte para abordar várias vulnerabilidades de segurança descobertas por vários pesquisadores nos kernels Linux upstream.

Canonical lançou novas atualizações de kernel do Ubuntu

As novas atualizações de segurança do kernel do Ubuntu estão disponíveis para Ubuntu 21.04, Ubuntu 20.10, Ubuntu 20.04 LTS, Ubuntu 18.04 LTS, bem como para ESM (Extended Security Maintenance) ramos do Ubuntu 16.04 e Ubuntu 14.04.

Corrigido nessas atualizações de kernel está o CVE-2021-33909, uma falha de escalonamento de privilégios de 7 anos descoberta pela Qualys Research Labs na camada do sistema de arquivos do kernel do Linux, que pode permitir que um usuário sem privilégios crie, monte e, em seguida, exclua um diretório grande estrutura com mais de 1 GB de tamanho. Esta falha afetou todas as versões do Ubuntu com suporte.

Apenas para os sistemas Ubuntu 20.10, Ubuntu 20.04 LTS e Ubuntu 18.04 LTS, as novas atualizações do kernel abordam CVE-2021-32399, uma condição de corrida descoberta no subsistema Bluetooth do kernel do Linux que pode levar ao uso pós-livre de objetos slab, permitindo um invasor para executar código arbitrário e CVE-2021-23134, uma vulnerabilidade de uso após livre descoberta por Nadav Markus na implementação de NFC, que pode permitir que um invasor local com privilégios bloqueie o sistema ou execute código arbitrário.

Também corrigido para os sistemas Ubuntu 20.10, Ubuntu 20.04 LTS e Ubuntu 18.04 LTS está o CVE-2021-33034, uma vulnerabilidade de uso após livre descoberta no driver Bluetooth HCI do kernel do Linux que pode permitir que um invasor local cause uma negação de serviço (sistema travar) ou executar código arbitrário.

Apenas para os sistemas Ubuntu 20.10 e Ubuntu 20.04 LTS, há uma correção para CVE-2021-3506, uma falha de acesso à memória fora dos limites (OOB) descoberta no módulo F2FS, que pode permitir que um invasor local cause uma negação de serviço (falha do sistema).

Somente para os sistemas Ubuntu 20.04 LTS e Ubuntu 18.04 LTS, o novo kernel atualiza o patch CVE-2020-26558 e CVE-2021-0129, duas falhas descobertas no subsistema Bluetooth do kernel do Linux que podem permitir que um invasor autenticado exponha informações confidenciais.

E, por último, afetando apenas os sistemas Ubuntu 18.04 LTS, as atualizações do kernel corrigem CVE-2021-33200 e CVE-2021-31829, duas falhas descobertas por Piotr Krysiuk na implementação do eBPF que podem permitir que um invasor local cause uma negação de serviço (sistema travar), executar código arbitrário ou expor informações confidenciais (memória do kernel).

Também corrigidas várias falhas desagradáveis descobertas por Mathy Vanhoef na implementação de Wi-Fi do kernel do Linux, a saber, CVE-2020-24586, que poderia permitir que um invasor fisicamente próximo injetasse pacotes ou expor informações confidenciais, CVE-2020-24587, que poderia permitir um atacante fisicamente próximo para descriptografar fragmentos, CVE-2020-26139, que pode permitir que um atacante fisicamente próximo injete pacotes maliciosos para travar o sistema, e CVE-2020-26147, que pode permitir que um atacante fisicamente próximo injete pacotes ou exfiltrar fragmentos selecionados .

Todos os usuários do Ubuntu devem atualizar

A Canonical recomenda que todos os usuários atualizem suas instalações o mais rápido possível para as novas versões de kernel.

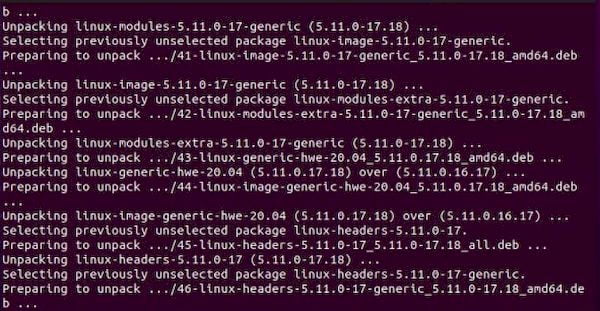

Para atualizar suas instalações para as novas versões do kernel, execute os comandos sudo apt-get update && sudo apt-get dist-upgrade em um emulador de terminal.

Certifique-se de reiniciar o sistema após a instalação da nova versão do kernel e também reinstale os módulos de kernel de terceiros que você instalou.

Mais detalhes sobre o processo de atualização podem ser encontrados em https://wiki.ubuntu.com/Security/Upgrades.