A Canonical lançou lançou importantes atualizações de segurança do Kernel para todos os lançamentos do Ubuntu. Confira os detalhes desse update e atualize seu sistema.

- Como instalar o relógio de xadrez Chess Clock no Linux via Flatpak

- Como instalar o jogo DevilutionX no Linux via AppImage

- Como instalar o Emulador Nintendo 64 m64p no Linux via Flatpak

Sempre trabalhando na questão da segurança do sistema, a Canonical vive publicando atualizações de segurança, principalmente para o kernel.

Canonical lançou importantes atualizações de segurança do Kernel

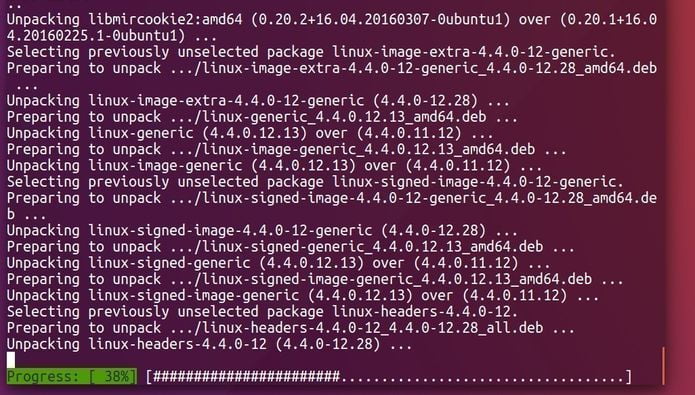

A Canonical lançou novas atualizações de segurança do kernel Linux para todas as versões suportadas do Ubuntu para corrigir os usuários desse sistema contra várias vulnerabilidades descobertas recentemente por vários pesquisadores de segurança.

O patch de segurança corrige uma vulnerabilidade de estouro de inteiro (CVE-2018-18710) descoberta no driver de CDROM do kernel do Linux, que pode permitir que um invasor local exponha informações confidenciais.

Este problema afeta todas as versões suportadas do Ubuntu, incluindo o Ubuntu 18.10, o Ubuntu 18.04 LTS, o Ubuntu 16.04 LTS e o Ubuntu 14.04 LTS.

Também foram corrigidas várias outras vulnerabilidades que afetam apenas os lançamentos LTS do Ubuntu 18.04 LTS, Ubuntu 16.04 LTS e Ubuntu 14.04, incluindo uma race condition (CVE-2018-10902) no driver MIDI bruto do kernel Linux, uma vulnerabilidade de saturação de inteiros na implementação de temporizadores POSIX e uma vulnerabilidade use-after-free (CVE-2018-14734) na implementação do Infiniband.

Além disso, houve um problema (CVE-2018-16276) encontrado no driver de dispositivo YUREX USB do kernel Linux, o que poderia permitir que um atacante fisicamente próximo executasse um código arbitrário ou crash no sistema afetado, assim como erros no verificador BPF e no sistema de arquivos XFS, permitindo que invasores locais causem uma negação de serviço (CVE-2018-18445 e CVE-2018-18690).

Apenas para sistemas LTS do Ubuntu 16.04, a atualização de segurança elimina uma vulnerabilidade (CVE-2017-18174) encontrada no driver AMD GPIO do kernel Linux, o que poderia permitir que um invasor local travasse o sistema ou possivelmente executasse código arbitrário.

Por outro lado, o Ubuntu 14.04 LTS foi afetado por um desreferenciamento de ponteiro NULL no skeyring subsystem (CVE-2017-2647) e um erro lógico no subsistema TTY (CVE-2018-18386).

Todos os usuários do Ubuntu 18.10, Ubuntu 18.04 LTS, Ubuntu 16.04 LTS e Ubuntu 14.04 LTS devem atualizar seus sistemas imediatamente, seguindo as instruções de atualização fornecidas pela Canonical em https://wiki.ubuntu.com/Security/Upgrades.

As atualizações de segurança do kernel do HWE (Hardware Enablement) também estão disponíveis para usuários do Ubuntu 16.04.5 LTS, Ubuntu 14.04.5 LTS e Ubuntu 12.04 ESM.

O que está sendo falado no blog

- Coloque papeis de parede de natal do Tux no seu desktop

- DragonFlyBSD 5.4.1 lançado – Confira as novidades e baixe

- Como apagar o histórico de arquivos abertos recentemente no Ubuntu com unity

- Como alternar entre o GDM, LightDM e outros gerenciadores de login no Debian, Ubuntu e seus derivados

- Atraso na execução do terminal e da captura de tela no Ubuntu 16.04? Veja como resolver!

- Como instalar o belíssimo e plano tema Canta no Linux

- Canonical lançou importantes atualizações de segurança do Kernel

- Como colocar um papel de parede diferente em cada área de trabalho do Ubuntu

- Como colocar o título e os botões da janela maximizada no painel do Xfce