Um pesquisador de segurança descobriu uma campanha de phishing que rouba as credenciais do Steam. Confira os detalhes dessa façanha.

- Lightning Framework, um novo malware Linux que instala rootkits, backdoors

- Como instalar o gerenciador de tokens Nitrokey-app no Linux via Snap

- Galaxy Z Flip 5 e Fold 5 Recebem Atualização de Segurança de Dezembro

Os ataques de phishing não são novidade, especialmente quando se trata de e-mails de spam enviados na esperança de alcançar a vítima perfeitamente ingênua que clicaria em um link mal-intencionado ou abriria um script de malware disfarçado de anexo.

Mas links mal-intencionado e anexos são apenas a ponta do iceberg, pois existem várias outras formas de enganar os usuários e roubar suas informações.

Descoberta campanha de phishing que rouba as credenciais do Steam

Um pesquisador de segurança de San Francisco, CA (que usa o pseudônimo Aurum como um identificador on-line), encontrou uma campanha de phishing direcionada aos usuários do Steam usando uma técnica pouco ortodoxa de falsificação de páginas de login legítimas.

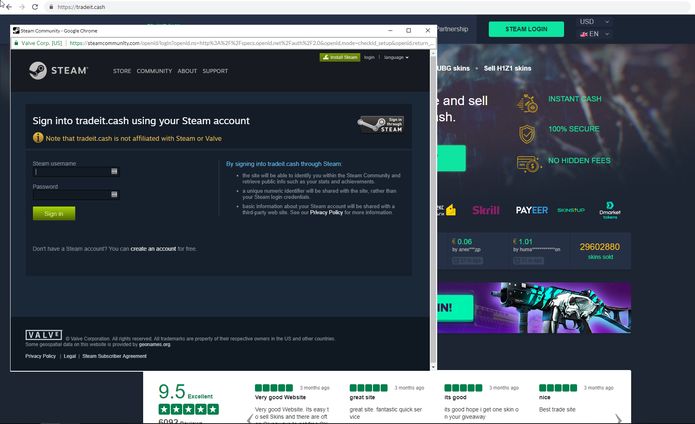

Ele encontrou o site de phishing scam, tradeit.cash, depois de uma discussão com um dos golpistas por trás dessa campanha de phishing e notou que o site de phishing era uma cópia quase idêntica do skins.cash, um site legítimo de comércio do Steam.

Os golpistas tiveram o trabalho de hospedar seu site de phishing no CloudFare e até optaram por usar um certificado SSL do CloudFare, para torná-lo o mais confiável possível.

O phishing começou com um pop-up que pediu a ele para entrar no Steam, alegando que o site de phishing estava sobrecarregado.

O site de phishing do Steam usou uma técnica de phishing picture-in-picture para simular uma tela de login OpenID sem falhas.

Indo adiante, Aurum percebeu que algo não estava certo, já que o site que ele achava que era um golpe desde o início estava abrindo um pop-up de login do OpenID Steam.

E é aí que as coisas ficam realmente interessantes. O pop-up, que parecia exatamente como o real, foi desenhado na tela do site de phishing, e o pesquisador percebeu isso depois de tentar alternar entre a janela principal e o pop-up usando o ícone da barra de tarefas.

Embora aparentemente inovadora e bastante desonesta, essa técnica de representação de formulários de autenticação foi observada antes por uma equipe de pesquisadores de segurança da Universidade de Standford e Microsoft Research e documentada em um documento chamado “An evaluation of extended validation and picture-in-picture phishing attacks” (Uma avaliação de validação estendida e ataques de phishing imagem em imagem), em fevereiro de 2017.

A descoberta ainda é valiosa, uma vez que nos dá uma visão sobre a maneira como os agentes de ameaças estão reutilizando técnicas maliciosas comprovadamente eficazes em novas campanhas de ataque direcionadas a outras vítimas.

O que está sendo falado no blog

- XCOM 2: War of the Chosen – Tactical Legacy Pack para Linux está chegando

- Lançada Atualização do Debian Para Corrigir 18 Falhas de Segurança

- GNOME 3.30 já está disponível no Flathub como Runtime Flatpak

- Descoberta campanha de phishing que rouba as credenciais do Steam

- Arch Linux 2018.10.01 lançado – Confira as novidades e baixe